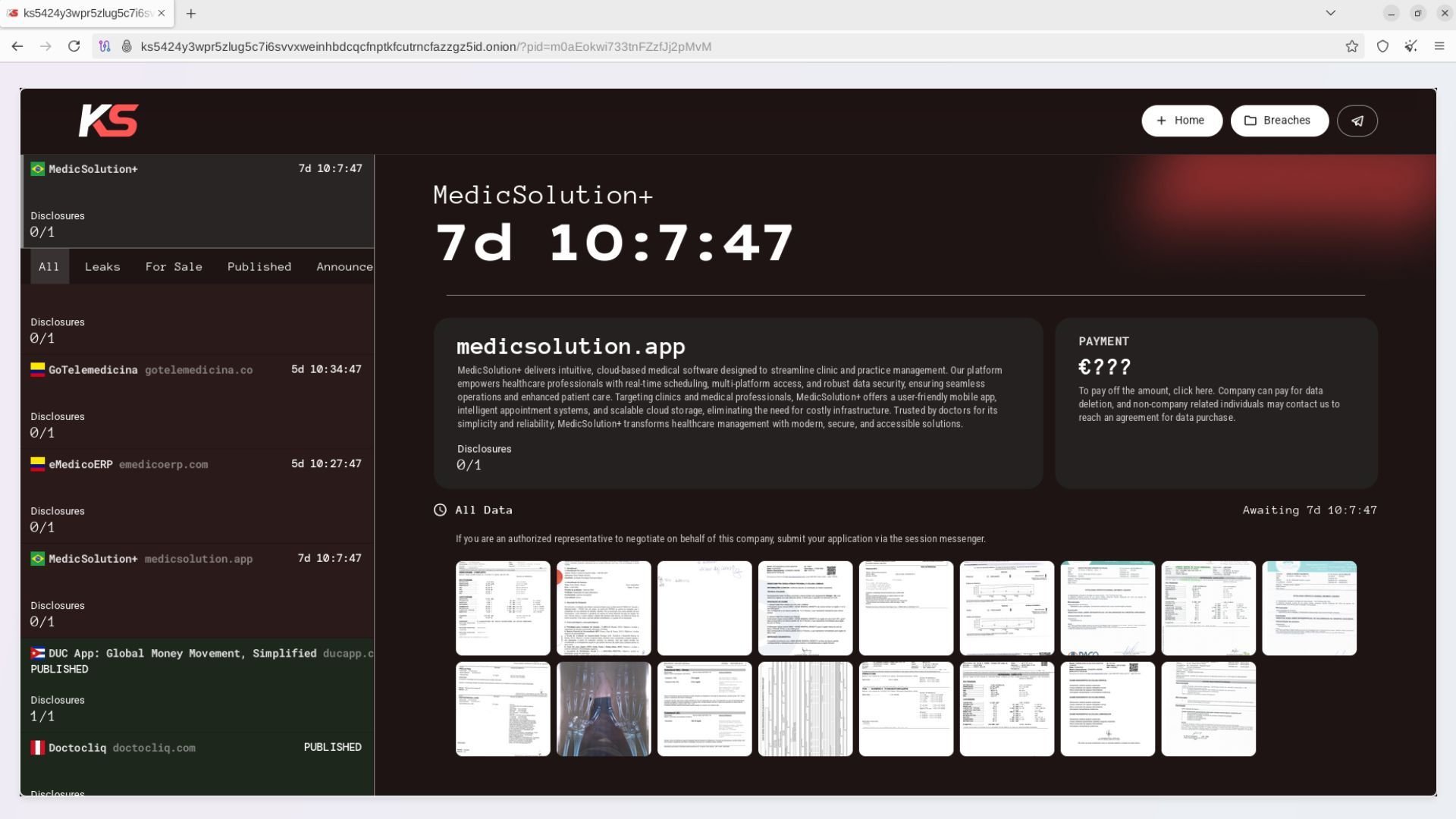

Na última segunda-feira (8), o grupo de criminosos famoso por ataques ransomware, KillSec, assumiu responsabilidade por um ataque a uma companhia brasileira de software para a indústria médica, a MedicSolution.

Os criminosos conseguiram acesso a mais de 34 GB de dados, contendo mais de 94.818 arquivos, incluindo avaliações médicas, resultados de laboratório, raio-x, fotos dos pacientes – até as que mostram partes do corpo, e registros relacionados a menores de idade. As organizações afetadas identificadas pela investigação são Vita Exame, Clínica Espaço Vida, Centro Diagnóstico Toledo, Labclinic e Laboratório Álvaro. O grupo ordena a negociação imediata com a empresa, para que esses dados não sejam vazados.

O relatório da empresa de segurança Resecurity mostra que a falha de segurança estava relacionada ao serviço de nuvem da AWS, cujos buckets estavam expostos. Isso significa que o armazenamento em nuvem foi configurado de forma inadequada. No caso da MedicSolution, os dados roubados foram extraídos de locais de armazenamento específicos do AWS S3, e estavam listados em arquivos expostos em texto simples. A Resecurity afirma que entrou em contato com as vítimas e nenhuma delas havia sido avisada pela empresa sobre o vazamento dos dados.

O ataque é preocupante não só pela sensibilidade dos dados, mas também pela MedicSolution ser uma fornecedora crítica de TI da cadeia de suprimentos do Brasil. O que coloca muitas instituições e pacientes em risco – porque as informações acessadas podem ser usadas pelos criminosos para fazer extorsão com as vítimas. Além disso, a invasão permite que os criminosos escalem para outras instituições de saúde que confiam naquele serviço.

Campanha global do KillSec já atingiu Brasil, EUA e América do Sul

Essa não foi a primeira vez que o KillSec visou o Brasil em um de seus ataques. Em setembro de 2024, o grupo atacou o portal de Nota Fiscal Eletrônica (NF-e), do governo brasileiro. Os dados incluíam CPFs e CNPJs, valores de transações e dados bancários. Os criminosos colocaram todos os dados à venda por US$ 25 mil.

Também não é a primeira vez do grupo invadindo plataformas de saúde. Na verdade, o ataque parece fazer parte de uma campanha visando países da América do Sul e do Norte. Há uma semana, o grupo havia anunciado o comprometimento de algumas companhias de saúde nos Estados Unidos, Perú e Colômbia.

Nos EUA, duas empresas foram vítimas deste ataque, a AVA Senior Connect, plataforma de comunicação para casas de repouso, e a Archer Health, uma espécie de convênio para pequenas e médias empresas (PMEs). No caso da AVA Senior Connect, dados vazados incluíam pedidos de refeição com nomes, informações de contato e endereços, anotações dos cuidadores, folhas de pagamento, formulários médicos de consentimento assinados e certificados de treinamentos. O que expôs não só os idosos, mas também os funcionários da companhia.

Companhias de saúde podem se proteger

Os cuidados mínimos para organizações de saúde, segundo a Resec incluem medidas como:

- Implementação de políticas robustas de proteção de dados;

- Obtenção de consentimento explícito para o processamento de dados sensíveis;

- Limitação de acesso ao pessoal autorizado;

- Elaboração e divulgação de relatórios de violações para a Agência Nacional de Proteção de Dados (ANPD) e pessoas afetadas em até 3 dias úteis;

- Treinamentos e auditorias de segurança regulares.

A empresa de segurança ainda afirma que a rápida transformação digital da área da saúde expandiu a superfície de ataque. No último ano, como resultado da Auditoria do Setor de Saúde de 2024, a ANPD multou 15 instituições de saúde em um total de R$ 12 milhões por falta de planos de resposta de criptografia e violação.

Para saber de mais casos como esse, siga o TecMundo nas redes sociais e no YouTube. Assine nossa newsletter para receber notícias de tecnologia e segurança.